it

it  English

English  Español

Español  中國人

中國人  Tiếng Việt

Tiếng Việt  Deutsch

Deutsch  Українська

Українська  Português

Português  Français

Français  भारतीय

भारतीय  Türkçe

Türkçe  한국인

한국인  Indonesia

Indonesia  Polski

Polski Ci sono attività in cui i proxy HTTP(S) standard non sono all'altezza: giochi online a bassa latenza; chiamate VoIP e streaming che richiedono connessioni stabili; P2P e torrenting ad alta velocità; automazione o web scraping che devono gestire più tipi di connessione. In questi casi, il proxy SOCKS5 offre un'opzione flessibile e capace di supportare diversi protocolli Internet, rendendolo ideale per la navigazione web e il mantenimento della privacy online.

Questo articolo spiega a cosa serve SOCKS5, come funziona, dove viene utilizzato e i suoi principali punti di forza e limiti.

È un server che parla la versione 5 del protocollo SOCKS. Inoltra il traffico di rete attraverso un endpoint remoto e sostituisce l'indirizzo IP di origine, consentendo un forte anonimato online, una connessione Internet stabile e la flessibilità di un'ampia gamma di applicazioni e servizi.

Poiché si basa sul protocollo SOCKS5, supporta le seguenti funzionalità:

I server proxy SOCKS5 supportano l'IPv6, ampliando il pool di indirizzi disponibili e facilitando il lavoro con le reti moderne. Sono disponibili come opzioni per datacenter, residenziali, ISP e mobili, il che li rende adattabili a diversi carichi di lavoro.

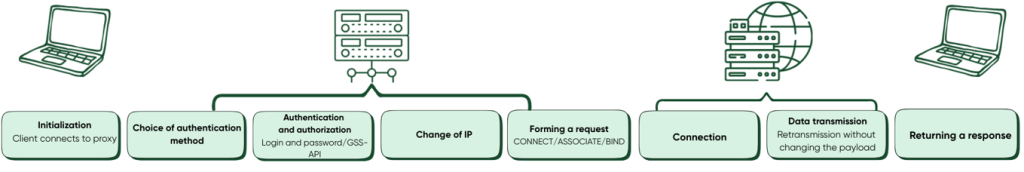

Il flusso di alto livello che segue mostra come vengono implementate l'autenticazione, l'autorizzazione, l'inoltro dei pacchetti e la sostituzione dell'IP:

Questo instradamento supporta sia TCP che UDP, compresi i protocolli e i tipi di pacchetti non standard, preservando la struttura dei pacchetti. Si tratta di un differenza fondamentale rispetto ai proxy HTTPS che gestiscono solo il protocollo TCP e possono alterare le intestazioni HTTP.

Per utilizzarlo, specificare l'indirizzo IP, la porta e i dati di autenticazione dell'intermediario (se utilizzati) nelle impostazioni di rete del sistema operativo o direttamente nell'applicazione, se la supporta in modo nativo.

Gli scenari del mondo reale illustrano quando questo protocollo è utile e può informare una decisione a suo favore:

Non sono una risposta universale, ma negli scenari in cui quelli HTTP(S) sono limitati, spesso offrono prestazioni migliori. Il funzionamento a livello di trasporto con TCP e UDP e l'instradamento trasparente li rendono adatti a carichi di lavoro con requisiti rigorosi di latenza, stabilità e integrità dei pacchetti. L'efficacia dipende dalla tipologia: le opzioni per i data center favoriscono la velocità; le opzioni residenziali e ISP sono più resistenti ai filtri; le opzioni mobili offrono la massima variabilità.

Per ottenere i risultati attesi con SOCKS5, considerate due punti: aggiungere una crittografia separata per i dati sensibili, quando necessario, e instradare correttamente il traffico per le applicazioni che non utilizzano le impostazioni del proxy di sistema. SOCKS5 ha senso quando si ha bisogno sia di flessibilità che di prestazioni; il successo dipende da come viene integrato nell'infrastruttura e adattato al compito specifico.

HTTP(S) gestisce solo il traffico web e può modificare le intestazioni HTTP. SOCKS5 inoltra in modo trasparente i pacchetti di qualsiasi protocollo (TCP/UDP) senza modificare le intestazioni.

No. Per impostazione predefinita, non cripta i dati. Per il traffico riservato, viene spesso abbinato a tunnel SSH o ad altri strumenti di crittografia.

Sì. Funziona sia con IPv4 che con IPv6, il che amplia il pool di indirizzi e contribuisce a ridurre le limitazioni legate all'IPv4.

Nome utente/password, allowlisting basato su IP o Kerberos (GSS-API). Il metodo dipende dalla politica di sicurezza del server proxy.

Il protocollo stesso non impone un limite di velocità; il suo ruolo è quello di instradamento a livello di trasporto. Le prestazioni dipendono dal tipo di intermediario e dall'infrastruttura del provider. Gli IP dei centri dati riducono al minimo la latenza; quelli residenziali e mobili possono essere più lenti, ma offrono maggiore realismo e stabilità per i modelli di traffico.

Commenti: 0