fr

fr  English

English  Español

Español  中國人

中國人  Tiếng Việt

Tiếng Việt  Deutsch

Deutsch  Українська

Українська  Português

Português  भारतीय

भारतीय  Türkçe

Türkçe  한국인

한국인  Italiano

Italiano  Indonesia

Indonesia  Polski

Polski Google a développé ReCaptcha, un système CAPTCHA qui tente de déterminer si la requête web provient d'un être humain ou d'un robot. Il utilise des algorithmes beaucoup plus sophistiqués que les simples formulaires de vérification captcha pour l'analyse des interactions des utilisateurs. Avant de nous pencher sur la manière de contourner ReCaptcha, nous devons expliquer clairement ce qu'il est et comment il fonctionne.

Y a-t-il une différence entre CAPTCHA et ReCaptcha?

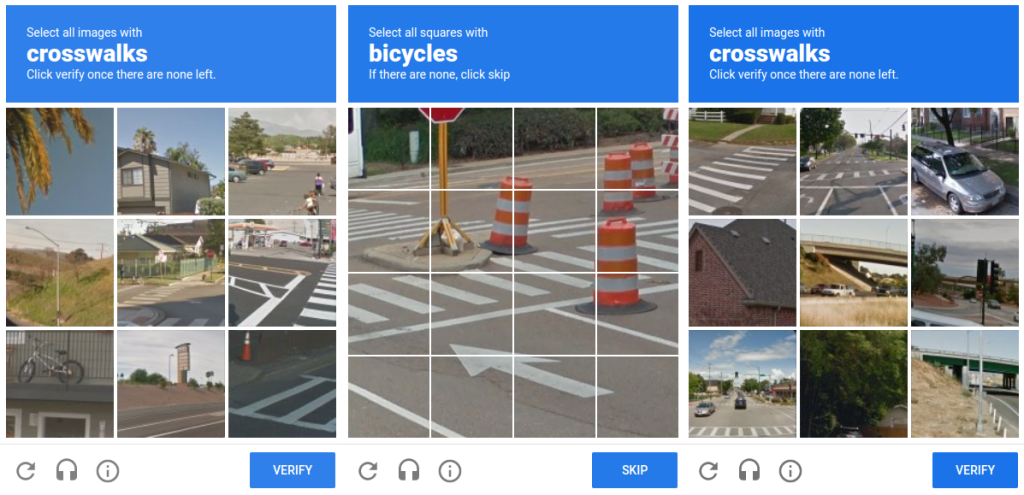

Oui, en effet, les CAPTCHAs traditionnels se concentrent exclusivement sur des défis textuels qui demandent aux utilisateurs d'identifier des lettres mélangées. À l'inverse, reCAPTCHA offre une solution plus sophistiquée au cadre moderne d'authentification par relais en intégrant des CAPTCHA basés sur des images qui utilisent des éléments visuels du monde réel.

Voici à quoi peut ressembler un captcha standard:

Exemple typique de ReCaptcha:

Cochez la case et cochez. Dans certains cas, des fenêtres pop-up de confirmation apparaissent. Ces fenêtres peuvent se présenter comme suit, après que l'accès au site a été accordé.

ReCaptcha est conçu pour empêcher les logiciels automatisés d'abuser des ressources web, et est donc considéré comme un dispositif de sécurité pour les sites web. Voici quelques-unes des façons dont la technologie ReCaptcha est intégrée dans le développement web:

ReCaptcha est important sur le web car il contribue à l'élimination du spam et des activités automatisées telles que les soumissions de commentaires en masse et la création de faux comptes. Il permet également d'éviter les tentatives de piratage qui compromettent les comptes, protégeant ainsi les informations sensibles. Remarque importante: vous ne pouvez pas désactiver le captcha, mais vous pouvez le contourner efficacement. Cet article se concentre sur la manière de contourner ReCaptcha et d'explorer cette technologie plus en profondeur.

On peut donc se poser la question suivante: pourquoi Google me demande-t-il sans cesse si je suis un robot? ReCaptcha utilise une technique unique pour vérifier toute activité suspecte sur un site web. Par exemple, la façon dont vous interagissez avec lui en mesurant la vitesse à laquelle vous remplissez les champs du formulaire, les mouvements de la souris, le temps passé sur une certaine page web, parmi beaucoup d'autres. Il effectue également une analyse statistique du taux de requête ainsi que des analyses de trafic telles que l'IP des ordinateurs accédant au site.

Voici une description détaillée du fonctionnement de ReCaptcha:

ReCaptcha a intégré des algorithmes basés sur l'apprentissage automatique pour analyser les réponses aux défis et effectuer d'autres analyses comparatives statistiques relatives à la session en cours, notamment en la juxtaposant aux sessions précédentes.

L'analyse des principes de fonctionnement de ReCaptcha et des techniques employées pour retracer les activités douteuses sur un site donné permet de déterminer un certain nombre de déclencheurs fréquents. Il s'agit des empreintes digitales d'un utilisateur au comportement suspect identifiable, d'un nombre anormalement élevé de demandes qui, d'un point de vue comportemental, ne semblent pas humaines, et d'une agression active observée à l'égard du site. Comprendre son fonctionnement peut vous aider à contourner ReCaptcha.

Une empreinte digitale est un ensemble de caractéristiques d'identification d'un navigateur spécifique et de l'appareil qui l'héberge. Elle englobe les paramètres suivants:

Lors de chaque requête, différents types d'en-têtes HTTP sont envoyés au serveur final et sont contrôlés par les systèmes de sécurité. Voici quelques-uns de ces en-têtes:

Dans le cas où des robots sont utilisés pour automatiser des actions sur un site particulier, les informations capturées dans ces en-têtes ont tendance à être incorrectes, mal formatées ou manquantes, ce qui rend l'empreinte digitale très suspecte.

En outre, le système de sécurité du site étudie également l'emplacement géographique de la personne sur la base de l'adresse IP qui lui a été attribuée. Si cette zone ne correspond pas à un certain fournisseur d'accès à Internet ou ne correspond pas aux emplacements enregistrés lors de sessions précédentes, le site ne vous permettra pas de contourner ReCaptcha. Cette solution technologique a également la capacité de détecter les adresses IP affiliées à d'autres services VPN et possède sa propre "liste noire" de certaines plages d'IP. La présence d'un captcha, comme vous le verrez, est fondamentalement conçue pour refuser l'accès par le biais d'anonymiseurs et pour protéger contre les accès non autorisés.

L'abus de trafic comprend une variété de tentatives frauduleuses visant à manipuler les statistiques d'un site web et à en perturber le fonctionnement. Quelques exemples illustrent l'abus de trafic:

Ces activités sont souvent menées dans le but d'exploiter une ressource à des fins personnelles. Par exemple, en détournant le trafic, les délinquants peuvent subrepticement capturer des données qui peuvent ensuite être utilisées à des fins malveillantes, ce qui a un impact négatif sur la réputation du site web. En outre, l'utilisation de robots de clics peut augmenter de manière trompeuse les recettes publicitaires, soit en dépensant les finances du propriétaire du site, soit en profitant injustement de faux clics.

La solution ReCaptcha atténue ce type d'exploitation en tentant de limiter l'activité des robots. Cette technologie permet de limiter certains abus de trafic et rend plus difficile la réalisation d'attaques automatisées, car les robots ou les scripts échouent invariablement à identifier et à remplir les tâches captcha. Il convient de souligner que l'abus de trafic ne peut reposer uniquement sur les épaules de ReCaptcha - d'autres mesures doivent être associées à l'analyse des données d'interaction ou au déploiement de systèmes de détection d'intrusion basés sur le comportement pour renforcer les défenses.

Un site web peut lancer une série d'actions susceptibles de solliciter fortement ses ressources en créant un nombre excessif de requêtes ou de tâches asynchrones. Ces activités sont les suivantes

Dans ces situations, pour contourner ReCaptcha, vous devez limiter le nombre de demandes. En fournissant des tâches difficiles à contourner pour les machines, ReCaptcha empêche toute nouvelle tentative automatisée, ce qui diminue le nombre de demandes et allège la charge du serveur.

La technologie ReCaptcha a ses propres caractéristiques, qui offrent de multiples moyens de la contourner, l'un d'entre eux étant l'ajustement de l'empreinte digitale. En outre, il existe des services automatisés de résolution des captchas qui peuvent être intégrés dans des logiciels pour remplir les captchas sans intervention humaine. Alors, comment contourner efficacement la vérification captcha? Les stratégies les plus efficaces consistent à combiner plusieurs approches, technologiques ou autres, pour réduire la détection et maintenir un accès libre aux ressources web ciblées.

Lors de l'utilisation de services Google tels que Google Search, Google Scholar ou même YouTube, la connexion à un compte Google fournit des méthodes simples pour contourner ReCaptcha. Google, par exemple, met en œuvre un système d'atténuation des robots qui utilise les données du compte d'un client et l'historique de ses interactions avec le système. Cette technique est susceptible de fonctionner avec d'autres services d'accès à distance qui acceptent les informations d'identification de Google, car elle repose sur la confiance présumée de l'utilisateur à l'égard de ses services.

Une autre tentative d'accès à un service web déclenchera ReCaptcha en tant que vérification de sécurité, indépendamment de l'état d'authentification de l'utilisateur, si le volume de trafic soumis est élevé ou si les données présentent d'autres schémas inhabituels. Cette garantie est nécessaire pour vérifier l'exactitude des données et renforcer la confiance dans une ressource web.

Il existe deux façons principales d'éviter les captchas. L'une des approches automatisées consiste à utiliser un logiciel qui s'interface avec le logiciel de l'utilisateur, des API pour automatiser les solutions captcha et même des plugins.

Contrairement aux services captcha qui vont de l'entièrement automatique au semi-manuel où l'IA est utilisée avec une vérification humaine, chaque service qui permet la résolution de captcha automatisé vient avec son propre ensemble de défis. Les services les plus connus dédiés au contournement automatisé des captchas sont sans aucun doute ReCaptcha.

Ce service fonctionne sur le principe de la résolution manuelle et peut traiter tous les captchas actuels de Google, en les reconnaissant sur n'importe quel site web. La fonction de contournement de ReCaptcha est facilitée par l'intégration de l'API du service.

Dans le service 2Captcha, le paiement est basé sur le nombre de puzzles résolus, avec un taux de 1,00 € pour 1 000 captchas reconnus. Selon les développeurs du service, le temps moyen pour contourner un captcha standard est d'environ 6 secondes.

DeathbyCAPTCHA peut être intégré dans des applications web ou des logiciels à l'aide d'une API. Ce service fonctionne sur un modèle hybride combinant la technologie OCR et la saisie humaine manuelle pour la résolution des captchas. Le développeur affirme que le service atteint une précision de solution de 90 % et répond dans un délai moyen de 8 à 10 secondes. En outre, il existe une fonction de garantie; lorsqu'elle est activée, une tâche captcha sera envoyée à trois travailleurs différents pour s'assurer que les résultats sont corrects.

Pour supprimer ReCaptcha, la tarification actuelle de 2,89 $ pour 1 000 captcha correctement résolus est considérée comme élevée. Il est toutefois important de noter que les utilisateurs ne sont pas facturés pour les tâches qui ne peuvent pas être contournées.

Ce service est basé sur des systèmes d'intelligence artificielle. AZcaptcha a une efficacité de plus de 90 % pour résoudre les ReCaptcha. Il propose plusieurs plans, dont certains incluent la résolution illimitée de captchas pendant une période donnée. Il propose également des services pour 1 $ pour 1 000 captchas Google résolus.

De plus, AZcaptcha dispose d'extensions pour Chrome et Firefox qui vous permettent d'automatiser la résolution des captchas tout en naviguant sur Internet.

Étant donné que la connexion au compte Google ne garantit pas l'absence de captcha sur tous les sites et que le service de résolution de captcha ne supprime le captcha qu'après que les systèmes dorsaux ont détecté qu'il s'agissait d'un modèle résolu, l'utilisation de navigateurs anti-détection et de serveurs proxy pourrait constituer une meilleure solution pour contourner ReCaptcha.

Une autre façon de contourner le captcha consiste à utiliser des solutions anti-détection. Elles sont spécialement conçues pour empêcher le suivi des données d'un utilisateur réel en ligne. Elles sont populaires dans l'optimisation SEO, le marketing SMM, le commerce électronique et d'autres domaines où la création et la gestion de comptes à partir d'un seul lieu de travail sont cruciales pour le travail multitâche.

Ces outils disposent de fonctionnalités avancées conçues pour automatiser les interactions captcha tout en minimisant la possibilité qu'un compte soit marqué ou banni:

Il existe cinq solutions anti-détection les plus répandues qui offrent des fonctions bien pensées pour la personnalisation de l'empreinte numérique, ainsi que des stratégies efficaces de contournement de ReCaptcha.

Le navigateur dispose d'outils spécialisés pour la collaboration en équipe, permettant la création de nombreux profils avec des empreintes numériques uniques pour chacun d'entre eux. En outre, il prend en charge l'écriture de scripts directement dans l'interface afin d'automatiser les tâches répétitives, ce qui réduit considérablement la nécessité d'une saisie manuelle de routine.

Dolphin {Anty} donne accès à une vaste base de données d'empreintes digitales réelles, ce qui réduit considérablement la probabilité de rencontrer des captchas. Cette fonctionnalité permet d'empêcher la mise en relation de profils créés et gérés dans le même espace de travail, améliorant ainsi l'efficacité et la sécurité des opérations menées par le biais du navigateur.

Cette solution anti-détection, entre autres avantages, est accompagnée d'un ensemble de fonctionnalités multilogin visant à améliorer la confidentialité et l'efficacité. L'une des nombreuses fonctionnalités est la génération rapide de profils jetables, définis comme des profils de navigateur qui sont supprimés une seule fois et uniquement à la fermeture de Multilogin. Ces profils sont utiles pour mener des activités excessives à court terme.

En outre, il est capable de désactiver automatiquement les extensions dangereuses susceptibles de divulguer des données personnelles réelles. Par exemple, lorsqu'un proxy est configuré, Multilogin récupère automatiquement ses paramètres et définit les valeurs correspondantes comme les langues, le fuseau horaire, la géolocalisation et plusieurs autres. En outre, Multilogin dispose d'un "CookieRobot" qui parcourt les pages et collecte les cookies, simplifiant ainsi le processus pour le client.

Ces caractéristiques permettent de justifier une empreinte numérique qui peut modifier l'interaction avec le système et aider à contourner ReCaptcha, garantissant ainsi des sessions de navigation meilleures et plus sûres.

GoLogin présente une multitude de caractéristiques distinctives, notamment une variante web qui permet de lancer des profils sur un serveur en nuage et de les modifier, ainsi qu'une application mobile Android.

GoLogin comprend la fonction "Warpcore" qui est particulièrement avantageuse pour la collaboration. Grâce à cette fonction, les utilisateurs peuvent exploiter des profils sur différentes versions de l'Orbita et de ses versions de moteur correspondantes. Warpcore garantit l'uniformité à travers le noyau du navigateur et atténue les problèmes lorsque les membres de l'équipe utilisent différentes versions de GoLogin et d'Orbita. Cette uniformité permet d'éviter la détection des comptes, de contourner ReCaptcha et d'empêcher le blocage des comptes. Ces caractéristiques rendent Warpcore inestimable pour soutenir des opérations d'équipe transparentes et sécurisées.

Afin de contourner le plus possible ReCaptcha, AdsPower propose des fonctionnalités utiles qui permettent de créer une empreinte digitale plus réaliste:

Ces fonctionnalités permettent d'obtenir des paramètres de profil individuel plus efficaces sur le navigateur anti-détection, ce qui aide grandement à contourner les captchas, car, comme nous l'avons déjà mentionné, il est impossible de désactiver complètement les captchas.

Conçu à la fois pour une équipe et un individu, Incogniton est livré avec deux navigateurs préinstallés: Sun Browser qui fonctionne sur Chromium et Flower Browser qui fonctionne sur le moteur Firefox. Le navigateur comprend un outil "Cookie Collector" qui permet une personnalisation illimitée des empreintes de cookies.

L'une des plus remarquables est la fonction de reconnaissance optique de caractères (OCR) intégrée. Elle permet aux utilisateurs de capturer des images de texte et d'éditer le texte, ce qui démontre la fonctionnalité avancée et l'utilité du navigateur.

Comme pour tous les navigateurs anti-détection, les différentes fonctionnalités sont assorties de plans tarifaires variables. Examinons-les plus en détail à l'aide d'un tableau comparatif.

Un serveur proxy peut aider à contourner ReCaptcha en cachant l'adresse IP réelle lors de l'envoi d'une requête. C'est particulièrement important pour l'extraction de données ou l'achat d'articles sur des sites de commerce électronique. À cette fin, des logiciels spécialisés, connus sous le nom de scrapers et de sneakerbots, sont utilisés. Lorsque ces programmes fonctionnent, ils adressent de nombreuses demandes aux serveurs finaux, ce qui déclenche des ReCaptchas en guise de mécanisme de protection.

Grâce à la prise en charge d'un proxy dans un tel logiciel, il est possible de contourner ReCaptcha ou, du moins, de minimiser l'attention portée aux captchas. Toutefois, il convient de noter que pour être efficaces, les proxys doivent avoir une rotation - changement d'IP - ou un pool de serveurs statiques. Dans ce scénario, un proxy ne sera pas trop surveillé par une seule IP et ne sera donc pas signalé comme suspect par le système de sécurité du site web. Il convient donc de définir deux grandes catégories de serveurs: les serveurs statiques et les serveurs dynamiques, puis de les examiner en détail.

Comme indiqué précédemment, il s'agit d'adresses IP assignées qui ne changent pas à moins d'être modifiées par l'utilisateur. Il est possible d'effectuer une rotation manuelle à l'aide de logiciels spécialisés tels que les "sneakerbots", les navigateurs anti-détection et les "scrapers". Ce processus nécessite l'acquisition d'un bloc d'adresses IP, leur chargement dans le logiciel et la définition d'un intervalle de temps pour la rotation.

Cette catégorie comprend les éléments suivants:

Remarque: ces deux méthodes ne sont pas aussi efficaces l'une que l'autre pour contourner les captchas, ce qui est lié à leur origine.

Les adresses de centre de données de type IPv4/IPv6 sont attribuées par diverses entreprises qui possèdent des centres de données privés. Elles ne sont liées qu'à une certaine région car elles n'ont pas d'association réelle avec un fournisseur d'accès, ce qui les rend absentes des registres d'adresses IP sur l'internet. Lors de la vérification d'une telle IP, les systèmes de sécurité vérifient sa validité ainsi que son fournisseur et son hôte supposés. Si ces derniers ne sont pas joignables, la résolution d'un captcha par défaut est requise.

Par rapport à d'autres types, les ISP ont l'avantage d'être moins susceptibles de déclencher des captchas puisqu'ils sont situés sur les serveurs des ISP. Cela dit, l'envoi excessif de requêtes à partir d'une seule adresse IP entraînerait probablement le déclenchement des captchas, car le volume d'activité ne serait pas typique d'un utilisateur ordinaire.

Les adresses dynamiques tournantes permettent aux utilisateurs de personnaliser la façon dont les adresses IP attribuées dynamiquement sont modifiées, par exemple en fonction du temps ou de chaque nouvelle demande d'URL. Ce proxy élimine le goulot d'étranglement que représente l'achat d'un pool d'adresses IP, puisque l'achat d'une seule adresse ou d'un plan de trafic permet d'accéder à un pool d'adresses IP à rotation dynamique.

Cette catégorie comprend deux types:

Les noms de domaine résidentiels sont attribués à des utilisateurs réels dont les appareils sont connectés à l'internet. Comme il est possible d'établir le véritable fournisseur, l'hôte et la géolocalisation de l'appareil, ces systèmes de sécurité des ressources web ont tendance à faire davantage confiance aux proxys résidentiels. La nature dynamique des proxys leur permet également de contourner la limite de requêtes fixée par les ressources web sur une seule adresse IP, ce qui réduit les risques de déclenchement des captchas.

Les mobiles utilisent des appareils munis de cartes SIM. En général, cela permet de contourner ReCaptcha en raison du mode de fonctionnement des réseaux mobiles:

NAT signifie Network Address Translation (traduction d'adresse de réseau). Il s'agit d'une fonction des réseaux mobiles dans laquelle l'adresse IP d'un réseau informatique privé dans un domaine public est transformée ou modifiée en une adresse IP de réseau informatique valide et acceptée. Le NAT facilite la gestion du haut débit mobile. Il permet à de nombreux appareils utilisant le réseau mobile pour passer des appels téléphoniques de partager une seule adresse IP mobile tout en continuant à utiliser le système d'adresses IP privées. Cela augmente le nombre d'adresses IPv4 disponibles, ce qui prolonge indirectement leur disponibilité.

En raison de ce principe opérationnel, de grandes quantités de requêtes provenant d'une seule adresse IP mobile sont considérées comme une activité normale et ne sont pas signalées comme suspectes par les systèmes de sécurité web.

Par conséquent, les proxys mobiles s'avèrent être les moyens les plus puissants pour: contourner ReCaptcha, en particulier pour les actions automatisées ou pour les ressources qui sont fortement surveillées. Il est préférable de les utiliser en conjonction avec des navigateurs anti-détection, des sneakerbots et des analyseurs, car ils ne nécessitent pas de services supplémentaires pour résoudre les captchas.

Si vous souhaitez contourner ReCaptcha dans le but de créer des comptes multiples ou d'explorer le web de manière automatisée, il est souvent nécessaire d'utiliser plusieurs techniques. La méthode la plus judicieuse consiste à utiliser un navigateur anti-détection associé à des proxys dynamiques. Cette configuration permet d'usurper l'intégralité de l'empreinte numérique et d'émuler de nombreux utilisateurs interagissant avec une ressource web afin de contourner les modèles de détection associés à ReCaptcha.

Commentaires: 1