it

it  English

English  Español

Español  中國人

中國人  Tiếng Việt

Tiếng Việt  Deutsch

Deutsch  Українська

Українська  Português

Português  Français

Français  भारतीय

भारतीय  Türkçe

Türkçe  한국인

한국인  Gaeilge

Gaeilge  اردو

اردو  Indonesia

Indonesia  Polski

Polski Tutti i dispositivi che fungono da server proxy sono integrati in un'unica rete. Per facilitare l'interazione efficiente tra questi dispositivi, essi sono segmentati in gruppi distinti noti come sottoreti di server proxy. Ogni sottorete è costituita da un intervallo comune di indirizzi IP e, cosa importante, tutte le sottoreti sono isolate l'una dall'altra. Questa segmentazione è fondamentale per il controllo del traffico, l'ottimizzazione delle prestazioni e la semplificazione della gestione della rete per gli amministratori. Data questa architettura, esploreremo i fondamenti e i principi delle sottoreti, nonché il loro impatto sulla funzionalità dei server proxy.

In base alle modalità di utilizzo delle sottoreti su Internet, ne esistono due tipi principali: pubbliche e private. La scelta tra queste dipende dagli obiettivi dell'utente.

Le sottoreti pubbliche sono aperte alla comunicazione con tutte le altre reti di Internet. Queste sottoreti ospitano in genere server web, server di posta, servizi cloud e altre risorse che richiedono un accesso esterno.

Le sottoreti private, invece, non sono accessibili da Internet o hanno un'accessibilità limitata in base alla loro configurazione. Sono comunemente utilizzate nelle reti aziendali per controllare l'accesso e migliorare la sicurezza degli scambi di dati tra i dispositivi della rete. Le sottoreti private sono progettate per collegare computer specifici, garantendo la riservatezza dei dati ed eliminando l'esposizione ai "vicini" all'interno della sottorete.

La configurazione di una sottorete privata spesso coinvolge servizi cloud come Microsoft Azure o Google Cloud Platform (GCP), oltre a vari hardware di rete come router, firewall e dispositivi di gestione della rete.

È fondamentale riconoscere che anche il tipo di sottorete gioca un ruolo significativo nell'utilizzo dei server proxy. In genere, l'acquisto di un server proxy fornisce all'utente un indirizzo IP da una rete pubblica, consentendo un accesso illimitato a varie risorse web. Al contrario, i server proxy che operano da sottoreti private possono avere una comunicazione Internet limitata, motivo per cui vengono configurati specificamente all'interno delle reti aziendali per compiti particolari.

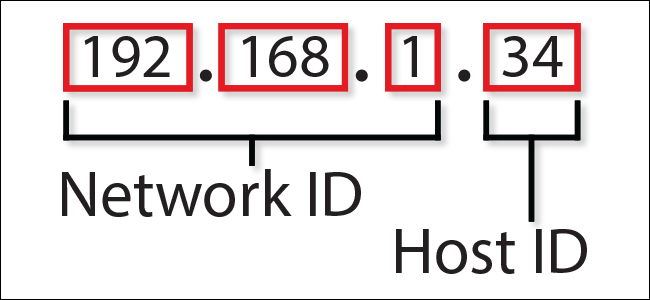

Per comprendere meglio le sottoreti, è essenziale conoscere il concetto di maschera di sottorete di un server proxy. Un indirizzo IP è diviso in due parti: l'indirizzo di rete, comune a tutti i dispositivi della rete, e l'indirizzo host, che identifica un dispositivo specifico all'interno della rete. La maschera di sottorete è un parametro che specifica quale parte dell'indirizzo IP rappresenta la rete e quale l'host. Questa distinzione è fondamentale per i dispositivi per determinare il corretto destinatario dei dati all'interno della rete.

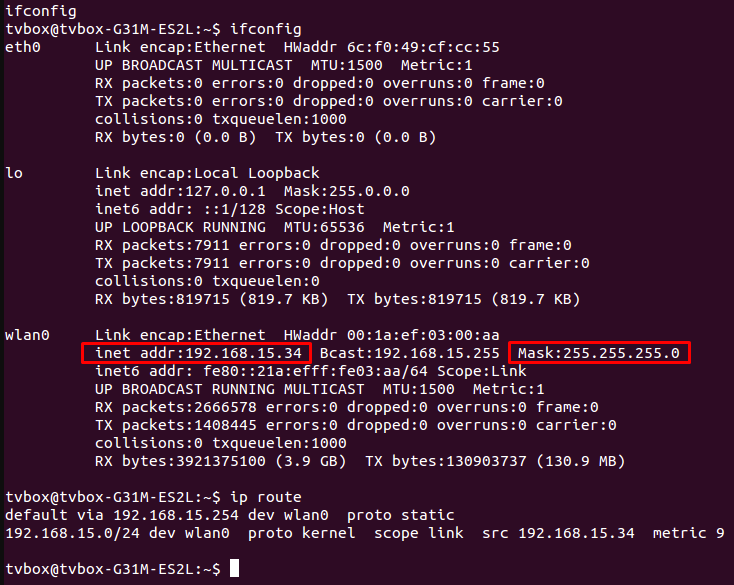

La maschera di sottorete è tipicamente espressa in notazione decimale, che consiste in quattro blocchi di numeri separati da punti, come ad esempio 255.255.255.0. Quando questa maschera viene applicata a un indirizzo IP, i numeri che precedono gli zeri della maschera definiscono la sottorete e gli zeri designano la parte host. Pertanto, per gli indirizzi IP all'interno della stessa sottorete, i primi tre blocchi di numeri rimarranno costanti e solo l'ultimo blocco varierà, distinguendo un host dall'altro. Un esempio di come si presenta questa struttura di subnet è visibile nel diagramma seguente:

Capire cos'è una maschera di sottorete e il suo scopo semplifica il processo di identificazione di una sottorete. Per farlo, è necessario conoscere l'indirizzo IP e la maschera di sottorete. Vediamo come recuperare queste informazioni in diversi sistemi operativi.

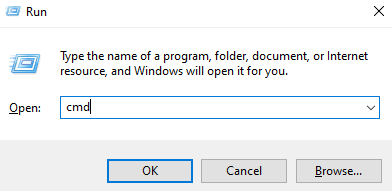

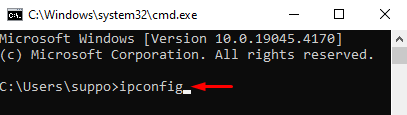

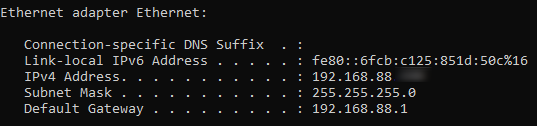

In Windows, è possibile ottenere l'indirizzo IP e la maschera di sottorete seguendo i seguenti passaggi:

Nell'esempio fornito nella schermata, la sottorete è identificata come 192.168.0. Il numero nell'ultimo blocco è ciò che differenzia i singoli dispositivi della rete, rappresentando l'indirizzo del computer specifico all'interno di quella sottorete.

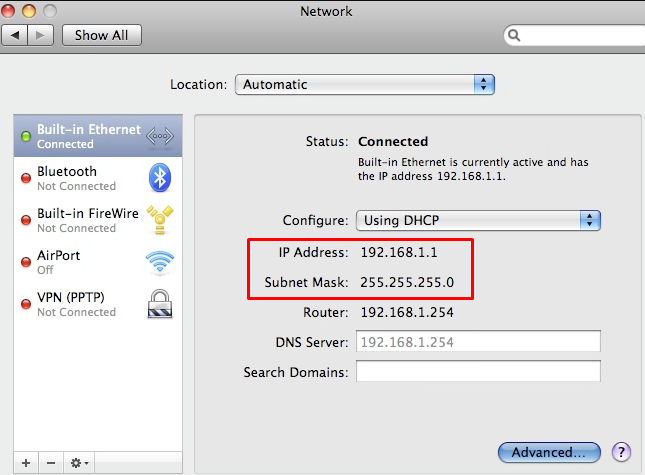

Per controllare la maschera di sottorete su un dispositivo Apple attraverso le impostazioni di sistema, seguite questi passaggi:

Ad esempio, se la maschera di sottorete mostrata nello screenshot è la standard 255.255.255.0, il numero di sottorete sarà 192.168.1.

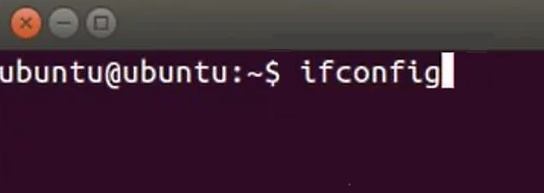

Nel sistema operativo Linux, è possibile determinare la maschera di sottorete e l'indirizzo IP utilizzando il terminale seguendo i seguenti passaggi:

È importante capire che questo metodo controlla solo la subnet mask dell'indirizzo IP nativo del computer dell'utente. Non è possibile calcolare una subnet mask da un indirizzo IP utilizzando i checker online, né è possibile ottenere inizialmente un proxy con una subnet mask nota. Pertanto, gli utenti dovrebbero verificare queste informazioni con il proprio fornitore di proxy o considerare i primi tre blocchi di numeri nell'elenco degli indirizzi IP quando acquistano un proxy. Se corrispondono, tutti gli indirizzi appartengono alla stessa sottorete, il che potrebbe potenzialmente influenzare il funzionamento del server proxy.

Raggruppare gli indirizzi IP nella stessa sottorete può portare a risultati sia vantaggiosi che dannosi. Ecco i vantaggi dell'organizzazione degli indirizzi IP in sottoreti:

Esistono altri modi in cui le sottoreti hanno un impatto sui proxy, in particolare per quanto riguarda le attività degli utenti sugli indirizzi IP all'interno della stessa sottorete e la risposta dei sistemi di sicurezza web.

Quando un sistema di sicurezza rileva attività sospette, come lo spamming o l'invio eccessivo di richieste da un indirizzo IP, può imporre restrizioni o blocchi su quell'IP specifico o potenzialmente sull'intera sottorete. I possibili esiti negativi per gli utenti dei server proxy in questi scenari includono:

Inoltre, alle sottoreti possono essere applicate restrizioni regionali. Se una sottorete è associata a una specifica posizione geografica, ciò può limitare l'accesso a determinate risorse per gli indirizzi IP all'interno di tale sottorete, con ripercussioni negative sulla capacità di aggirare blocchi e filtri.

I problemi possono emergere anche dalle attività di un singolo utente o di altri utenti che condividono la stessa sottorete. In genere, le risorse web sono caute nell'attuare misure drastiche come il blocco, per evitare di colpire negativamente gli utenti che non hanno compiuto azioni vietate. Tuttavia, alcuni tipi di siti, come i bookmaker, possono imporre blocchi con maggiore frequenza. Questo perché i clienti di questi servizi spesso utilizzano un pool di indirizzi IP della stessa sottorete per intraprendere attività che violano le politiche del sito.

Le preoccupazioni sopra esposte spingono gli utenti a chiedersi come mantenere l'isolamento e l'anonimato quando si utilizza un indirizzo IP di una sottorete comune. Esistono vari metodi per evitare che indirizzi IP specifici siano associati ad attività su una sottorete, e la scelta del metodo dipende dal tipo di proxy necessario. Ecco i quattro principali tipi di server proxy:

In seguito, esploreremo le strategie principali per schermare gli indirizzi IP dagli effetti associati alla sottorete, concentrandoci sui diversi tipi di proxy disponibili.

Quando si acquistano diversi server proxy di datacenter o ISP, un utente può ritrovarsi con indirizzi IP della stessa sottorete, poiché questi IP sono statici e fanno parte di una specifica infrastruttura di rete. Di conseguenza, se una risorsa web decide di bloccare l'intera sottorete, tutti gli indirizzi IP dell'utente potrebbero diventare inutilizzabili. Per evitare questo problema, è fondamentale utilizzare in modo efficace le sottoreti proxy selezionando indirizzi IP da sottoreti diverse. Questo approccio è particolarmente importante quando si acquista un pool di indirizzi IP e può essere attuato nei seguenti modi:

L'utilizzo di indirizzi IP di sottoreti diverse è vantaggioso per attività come lo scraping del Web, il multi-accounting e le operazioni di e-commerce. In questi casi, i proxy ISP sono generalmente più favorevoli dei proxy IPv4 e IPv6, in quanto sono associati ai provider Internet e sono meno frequentemente bloccati dalle risorse web. Tuttavia, per le attività a breve termine in cui il costo è una preoccupazione, i proxy dei centri dati potrebbero essere una scelta adeguata, poiché sono l'opzione più economica.

Per alcune applicazioni, l'impiego di sottoreti private è un'opzione appropriata. Queste sono configurate utilizzando hardware dedicato e una maschera di sottorete, che specifica il numero massimo di computer che possono connettersi. Le sottoreti private sono particolarmente importanti per le aziende e le imprese di varie dimensioni, in quanto consentono scambi di dati sicuri all'interno di specifici reparti, uffici o filiali.

L'integrazione di server proxy in questo scenario consente alle organizzazioni di migliorare il controllo sull'accesso dei dipendenti alle risorse web e di gestire il traffico in modo più efficace. Tuttavia, individuare un server proxy che operi all'interno di una subnet privata può essere impegnativo. Una soluzione è quella di stabilire il proprio server proxy, a condizione che vi sia accesso a una subnet privata.

Inoltre, rispetto all'uso di server proxy pubblici, questo metodo è più complesso e generalmente adatto alle organizzazioni che possiedono le risorse finanziarie necessarie per l'implementazione. Per i singoli utenti con esigenze personali di proxy, questo approccio potrebbe non essere praticabile. Per tali utenti, sarebbe più utile esplorare altre soluzioni proxy.

Quando si scelgono proxy residenziali o mobili, la sottorete specifica a cui appartengono è generalmente irrilevante a causa della natura dinamica di questi indirizzi IP. Entrambi i tipi di indirizzi IP cambiano periodicamente e possono essere configurati in base alle preferenze dell'utente.

Quando si opta per i proxy residenziali, gli utenti possono specificare diversi parametri per adattare il servizio alle loro esigenze, tra cui:

In base a queste scelte, il provider di proxy emette un pool di indirizzi IP dai computer che stanno distribuendo attivamente il traffico al momento della richiesta dell'utente. Il modello di tariffazione dei proxy residenziali è in genere basato sulla quantità di traffico utilizzato piuttosto che sul numero di indirizzi IP, poiché questi proxy sono associati a connessioni di utenti reali che ruotano regolarmente gli indirizzi IP. Questo frequente cambiamento di indirizzi IP significa che raramente vengono bloccati, rendendo la sottorete specifica di minore importanza.

Per i proxy mobili, il processo di selezione consente agli utenti di scegliere:

Al momento dell'acquisto di un proxy mobile, gli utenti stabiliscono i principi e i tempi per la modifica dell'indirizzo IP. Viene quindi assegnato un indirizzo IP dal pool dell'operatore mobile, che ruota in base alle impostazioni predefinite. A causa dell'architettura unica delle reti mobili, gli indirizzi IP mobili sono raramente bloccati, e gli utenti non devono preoccuparsi delle sottoreti a cui appartengono. Questa flessibilità rende i proxy mobili particolarmente utili per gli utenti che necessitano di un accesso affidabile e ininterrotto a Internet senza i tipici vincoli associati agli indirizzi IP fissi.

Questi tipi di server proxy sono molto apprezzati dagli utenti che cercano di aggirare i blocchi e le restrizioni associate alle sottoreti dei server proxy, il che li rende una scelta ideale per diverse applicazioni, tra cui:

In conclusione, è importante riconoscere che le sottoreti sono un fattore chiave che influenza la funzionalità e l'affidabilità dei server proxy, in particolare per quanto riguarda i proxy dei centri dati IPv4 e IPv6. La tendenza delle risorse web a bloccare un'intera sottorete in risposta ad attività sospette o dannose provenienti anche da un solo indirizzo IP all'interno della stessa sottorete rappresenta una vulnerabilità significativa. Al contrario, i proxy mobili e residenziali godono generalmente di un livello di fiducia più elevato da parte dei sistemi di sicurezza delle risorse web, a causa della loro natura dinamica e dei diversi principi operativi. Di conseguenza, per le applicazioni critiche, si consiglia agli utenti di concentrarsi non solo sulle sottoreti, ma anche sul tipo di proxy scelto. Effettuare scelte consapevoli in base agli obiettivi specifici delle proprie attività può migliorare notevolmente l'efficacia del server proxy.

Commenti: 0