pl

pl  English

English  Español

Español  中國人

中國人  Tiếng Việt

Tiếng Việt  Deutsch

Deutsch  Українська

Українська  Português

Português  Français

Français  भारतीय

भारतीय  Türkçe

Türkçe  한국인

한국인  Italiano

Italiano  Indonesia

Indonesia Istnieje wiele metod ukrywania adresu IP, z których każda ma swoje zalety i jest odpowiednia dla różnych potrzeb w zakresie bezpieczeństwa. Od VPN i serwerów proxy po bardziej skomplikowaną sieć TOR, techniki te oferują różne poziomy ochrony i anonimowości. W tym artykule omówimy najskuteczniejsze metody ukrycia adresu IP dostępne w 2026 r., dzięki którym można uniknąć śledzenia i chronić się przed potencjalnymi zagrożeniami online.

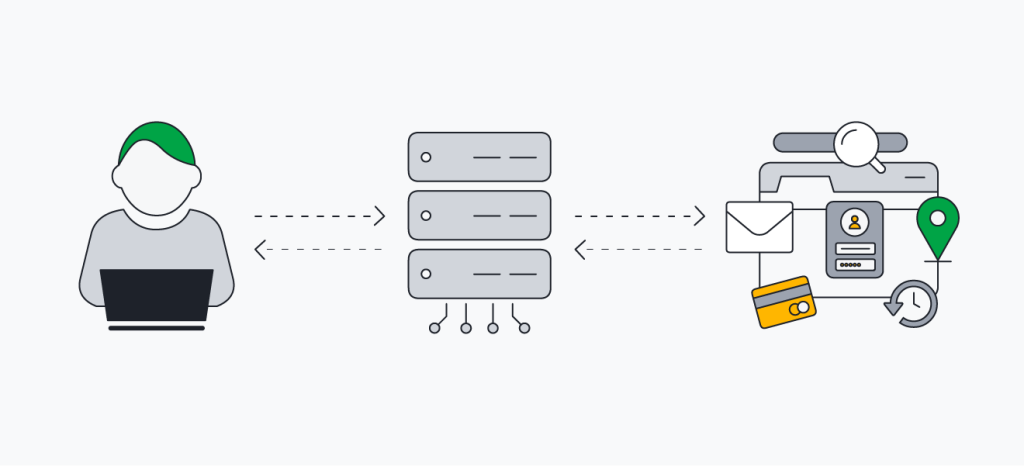

Adres IP to unikalny ciąg liczb oddzielonych kropkami (IPv4) lub dwukropkami (IPv6), który identyfikuje każdy komputer, smartfon, tablet lub inne urządzenie podłączone do Internetu lub sieci lokalnej. Adresy IPv4, takie jak 192.168.1.1, i adresy IPv6, takie jak 2001:0db8:85a3:0000:0000:8a2e:0370:7334, to dwa główne typy adresów IP. Adresy te są przydzielane urządzeniom przez dostawców usług internetowych, gdy łączą się one z Internetem. Urządzenia używają swoich adresów IP do wysyłania i odbierania danych, ułatwiając działania online, takie jak ładowanie stron internetowych, wysyłanie wiadomości e-mail i strumieniowe przesyłanie filmów.

Z adresu IP, takiego jak 123.45.67.89, można uzyskać kilka przydatnych informacji za pomocą wyspecjalizowanych narzędzi i usług:

Głębsza analiza adresu IP, w tym badanie powiązanych plików cookie, może ujawnić bardziej szczegółowe dane użytkownika, takie jak profile w mediach społecznościowych, specyfikacje sprzętu, takie jak dane karty graficznej, używane usługi finansowe i preferowane platformy internetowe.

To bogactwo danych osobowych dostępnych za pośrednictwem adresu IP jest powodem, dla którego wiele osób stara się ukryć swoje IP. Ich celem jest zwiększenie anonimowości w Internecie, ograniczenie ukierunkowanego śledzenia i profilowania reklam, zabezpieczenie danych przed potencjalnymi zagrożeniami cybernetycznymi oraz uzyskanie dostępu do treści z ograniczeniami geograficznymi.

Oto pięć popularnych metod ukrywania adresu IP, z których każda oferuje inne korzyści i poziomy prywatności:

Korzystanie z serwera proxy polega na kierowaniu żądań internetowych przez serwer pośredniczący, który następnie przekazuje te żądania do miejsca docelowego. Oznacza to, że strona internetowa lub usługa, do której uzyskujesz dostęp, widzi adres IP serwera proxy zamiast twojego własnego. Metoda ta jest szczególnie przydatna do zachowania anonimowości w Internecie, omijania ograniczeń geograficznych lub zarządzania wieloma kontami na platformach takich jak Amazon, Instagram, YouTube i innych, gdzie korzystanie z wielu kont z jednego adresu IP może prowadzić do zablokowania konta.

Proxy mogą również zwiększyć szybkość przeglądania poprzez buforowanie danych z często odwiedzanych stron internetowych, skracając w ten sposób czas ładowania. Są one również wykorzystywane przez organizacje do monitorowania i ograniczania dostępu do Internetu, zapewniając pracownikom lub użytkownikom sieci dostęp tylko do odpowiednich treści.

W przypadku zadań wymagających zaawansowanych możliwości, takich jak skrobanie stron internetowych, monitorowanie SEO lub testowanie oprogramowania, korzystne jest korzystanie z wielu lub dynamicznych serwerów proxy. Dynamiczne serwery proxy, które regularnie zmieniają adresy IP, są szczególnie skuteczne w unikaniu wykrywania przez systemy zapobiegające oszustwom i rozwiązywaniu captcha, zwiększając w ten sposób wydajność obsługi obszernych zadań związanych z danymi.

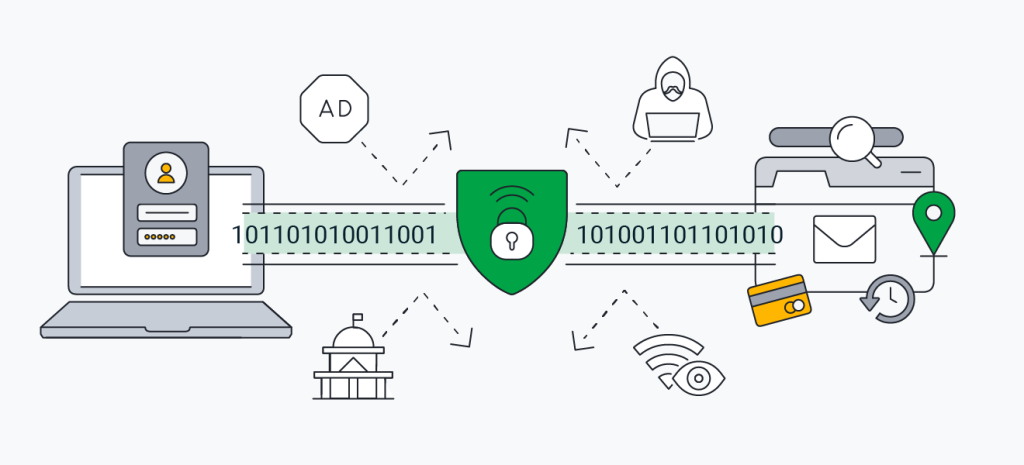

Sieć VPN (Virtual Private Network) zwiększa prywatność i bezpieczeństwo w Internecie, szyfrując wszystkie transmisje danych, w przeciwieństwie do serwerów proxy, które po prostu przekierowują ruch internetowy. Połączenie z serwerem VPN przypisuje nowy adres IP, zwiększając prywatność poprzez maskowanie rzeczywistego adresu IP i lokalizacji. To szyfrowanie sprawia, że Twoje działania online są niezrozumiałe dla stron zewnętrznych, w tym dostawcy usług internetowych i potencjalnych hakerów.

Chociaż sieci VPN zapewniają większą anonimowość i bezpieczeństwo, mogą one ograniczać szybkość połączenia i są generalnie droższe niż serwery proxy. Ponadto sieci VPN nie są tak elastyczne, jak serwery proxy; nie pozwalają one na określoną kontrolę routingu, w której tylko niektóre aplikacje lub domeny korzystają z serwera pośredniczącego, pozostawiając inne połączenia bezpośrednie.

TOR, czyli The Onion Router, zapewnia wysoki poziom anonimowości online dzięki złożonej sieci węzłów przekaźnikowych. Sieć ta wielokrotnie szyfruje dane użytkownika i kieruje je przez co najmniej trzy węzły: węzeł wejściowy, który zna adres nadawcy, ale nie miejsce docelowe; węzły pośrednie, które znają tylko adresy poprzedniego i następnego węzła; oraz węzeł wyjściowy, który zna adres docelowy, ale nie tożsamość nadawcy. Taka struktura zapewnia, że żaden pojedynczy węzeł nie ma wystarczającej ilości informacji, aby prześledzić całą ścieżkę danych.

Chociaż TOR jest doskonały pod względem prywatności, jego użycie znacznie spowalnia prędkość Internetu ze względu na skomplikowany proces routingu i szyfrowania. Dodatkowo, losowe przypisanie węzłów wyjściowych TOR może sprawić, że będzie on nieefektywny w omijaniu ograniczeń geograficznych, ponieważ nie gwarantuje połączenia z określonego regionu.

Konfiguracja TOR jest bardziej złożona w porównaniu do korzystania z prostszych narzędzi prywatności, takich jak VPN lub serwery proxy, wymagając większej wiedzy technicznej i wysiłku. Sprawia to, że jest on mniej dostępny dla zwykłych użytkowników, którzy mogą preferować łatwiejsze w użyciu rozwiązania zwiększające prywatność i bezpieczeństwo w Internecie.

Korzystanie z sieci komórkowych to szybki sposób na zmianę adresu IP, ponieważ każde ponowne połączenie lub przemieszczanie się między różnymi stacjami bazowymi przypisuje nowy adres IP do urządzenia. Ta nieodłączna cecha łączności mobilnej sprawia, że jest to przydatne narzędzie do zwiększania anonimowości online.

Mobilne serwery proxy rozszerzają te możliwości, umożliwiając użytkownikom wybór adresów IP z różnych krajów i operatorów komórkowych. Ułatwia to wyższy stopień kontroli nad obecnością online, oferując korzyści takie jak filtrowanie ruchu i zwiększona prywatność. Mobilne serwery proxy są wysoko cenione przez różne platformy internetowe, co zmniejsza prawdopodobieństwo napotkania blokad lub captcha, co czyni je szczególnie przydatnymi do takich działań, jak zarządzanie kontami w mediach społecznościowych lub operacje SEO.

Główną wadą sieci mobilnych jest jednak ich względny brak prędkości w porównaniu do połączeń przewodowych. Może to mieć wpływ na zadania wymagające dużej przepustowości, takie jak strumieniowanie wideo lub pobieranie dużych plików, co sprawia, że sieci mobilne są mniej odpowiednie do tak wymagających zastosowań.

Korzystanie z bezpłatnej sieci Wi-Fi w miejscach takich jak restauracje, przystanki transportu publicznego, stacje kolejowe lub szpitale to kolejna metoda na ukrycie adresu IP. Należy jednak uważać na publiczne Wi-Fi; sieci te często nie mają zabezpieczeń, narażając użytkowników na włamania i przechwytywanie danych. Publiczne sieci Wi-Fi mogą tymczasowo zmienić prywatne adresy IP, aby uniknąć śledzenia, ale zaleca się unikanie wprowadzania danych osobowych lub uzyskiwania dostępu do bankowości internetowej w tych sieciach.

Ukrycie adresu IP może pomóc firmom uniknąć blokad dostępu do usług, zmniejszyć ryzyko ataków DDoS i zwiększyć bezpieczeństwo infrastruktury. Kwestie te są rozwiązywane za pomocą serwerów reverse proxy. Działając jako pośrednicy między klientami a witryną lub aplikacją firmy, odwrotne serwery proxy chronią przed potencjalnymi atakami intruzów i rozdzielają ruch przychodzący na wiele serwerów w celu równoważenia obciążenia. Dystrybucja ta pomaga zapobiegać przeciążeniom serwerów i znacznie zwiększa wydajność systemu.

Aby uzyskać bardziej szczegółowe informacje na temat działania serwerów reverse proxy, ich funkcji i zalet, kontynuuj czytanie tego artykułu.

Ukrywanie adresu IP jest legalne, ale ważne jest, aby zdawać sobie sprawę z potencjalnych ograniczeń i konsekwencji związanych z różnymi metodami anonimowości. Dostawcy usług internetowych (ISP) mogą ograniczać korzystanie z VPN, a strony internetowe mogą ograniczać funkcjonalność dla użytkowników łączących się za pośrednictwem publicznych serwerów proxy. Jednak płatne serwery proxy zazwyczaj nie podlegają tym ograniczeniom.

Co więcej, niektóre kraje mają określone przepisy dotyczące korzystania z VPN. Na przykład VPN są całkowicie zakazane w Korei Północnej, Omanie i Iraku. W Chinach korzystanie z VPN jest ściśle regulowane, a większość zagranicznych usług VPN jest zablokowana; tylko organizacje zatwierdzone przez rząd mogą legalnie korzystać z VPN.

Aby uniknąć problemów prawnych i zapewnić bezpieczne korzystanie z Internetu, ważne jest, aby użytkownicy dokładnie zrozumieli lokalne przepisy i zasady dostawców usług internetowych przed skorzystaniem z usługi VPN lub innych metod ukrywania adresu IP.

Aby skutecznie upewnić się, że Twój adres IP jest ukryty, możesz skorzystać z kilku metod:

Jeśli twój adres IP pozostaje niezmieniony, może to oznaczać, że serwer proxy lub VPN nie działa poprawnie lub połączenie nie zostało nawiązane. Sprawdź ustawienia połączenia i spróbuj ponownie, jeśli to konieczne.

Od 2026 r. istnieje wiele metod ukrywania adresu IP, z których każda zapewnia różny stopień anonimowości. Wybór metody powinien być zgodny z potrzebami i celami w zakresie prywatności. Serwery proxy są dostępne i oferują rozsądną prywatność do ogólnego użytku. Sieci VPN zwiększają bezpieczeństwo dzięki szyfrowaniu danych, choć mogą zmniejszać szybkość połączenia. TOR zapewnia najwyższą anonimowość, ale znacznie spowalnia połączenie i nie nadaje się do wszystkich zastosowań. Sieci komórkowe są ograniczone szybkością i mogą nie być idealne do wszystkich zadań, podczas gdy publiczne Wi-Fi jest szybkie, ale ryzykowne dla wrażliwych działań.

Komentarze: 0