de

de  English

English  Español

Español  中國人

中國人  Tiếng Việt

Tiếng Việt  Українська

Українська  Português

Português  Français

Français  भारतीय

भारतीय  Türkçe

Türkçe  한국인

한국인  Italiano

Italiano  Indonesia

Indonesia  Polski

Polski Es gibt Aufgaben, bei denen Standard-HTTP(S)-Proxys nicht ausreichen: Online-Spiele mit niedriger Latenz, VoIP-Anrufe und Streaming, die stabile Verbindungen erfordern, P2P und Torrenting mit hohem Durchsatz sowie Automatisierung oder Web-Scraping, bei denen mehrere Verbindungstypen verarbeitet werden müssen. In diesen Fällen bietet der SOCKS5-Proxy eine flexible, leistungsfähige Option, die verschiedene Internetprotokolle unterstützt und somit ideal für das Surfen im Internet und die Wahrung der Online-Privatsphäre ist.

In diesem Artikel wird erläutert, wofür SOCKS5 verwendet wird, wie es funktioniert, wo es eingesetzt wird und wo seine wichtigsten Stärken und Grenzen liegen.

Es handelt sich um einen Server, der Version 5 des SOCKS-Protokolls beherrscht. Er leitet den Netzwerkverkehr über einen entfernten Endpunkt weiter und ersetzt die ursprüngliche IP-Adresse. Dies ermöglicht eine starke Online-Anonymität, eine stabile Internetverbindung und Flexibilität bei einer Vielzahl von Anwendungen und Diensten.

Da es auf dem SOCKS5-Protokoll basiert, unterstützt es die folgenden Funktionen:

SOCKS5-Proxyserver unterstützen IPv6, was den verfügbaren Adresspool erweitert und die Arbeit mit modernen Netzwerken erleichtert. Sie sind als Rechenzentrums-, Privatkunden-, ISP- und mobile Optionen erhältlich und können somit an unterschiedliche Arbeitslasten angepasst werden.

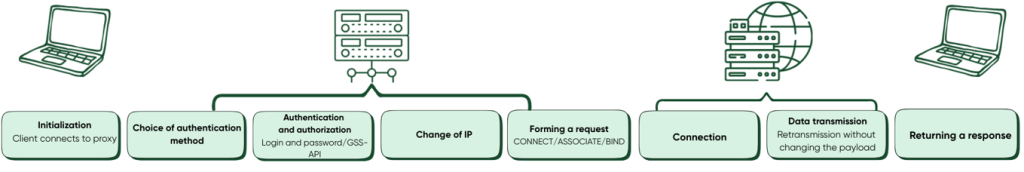

Der nachstehende High-Level-Flow zeigt, wie Authentifizierung, Autorisierung, Paketweiterleitung und IP-Substitution implementiert werden:

Dieses Routing unterstützt sowohl TCP als auch UDP, einschließlich nicht standardisierter Protokolle und Pakettypen, wobei die Struktur der Pakete erhalten bleibt. Das ist ein Hauptunterschied zu HTTPS-Proxys, die nur TCP verarbeiten und HTTP-Header ändern können.

Um sie zu verwenden, geben Sie die IP-Adresse, den Port und die Authentifizierungsdaten des Vermittlers (falls verwendet) in den Netzwerkeinstellungen Ihres Betriebssystems oder direkt in der Anwendung an, wenn diese dies von Haus aus unterstützt.

Szenarien aus der Praxis veranschaulichen, wann dieses Protokoll hilfreich ist und eine Entscheidung zu seinen Gunsten beeinflussen kann:

Sie sind keine universelle Lösung, aber in Szenarien, in denen HTTP(S) begrenzt ist, erbringen sie oft bessere Leistungen. Durch den Betrieb auf Transportebene mit TCP und UDP und transparentem Routing eignen sie sich hervorragend für Arbeitslasten mit strengen Anforderungen an Latenz, Stabilität und Paketintegrität. Die Effektivität hängt vom Typ ab: Optionen für Rechenzentren bevorzugen Geschwindigkeit; Optionen für Privatanwender und ISPs sind widerstandsfähiger gegen Filterung; mobile Optionen bieten die größte Variabilität.

Um mit SOCKS5 die erwarteten Ergebnisse zu erzielen, sollten Sie zwei Punkte beachten: Fügen Sie bei Bedarf eine separate Verschlüsselung für sensible Daten hinzu, und leiten Sie den Datenverkehr für Anwendungen, die keine Systemproxy-Einstellungen verwenden, korrekt um. SOCKS5 ist sinnvoll, wenn Sie sowohl Flexibilität als auch Leistung benötigen; der Erfolg hängt davon ab, wie gut es in Ihre Infrastruktur integriert und auf die jeweilige Aufgabe zugeschnitten ist.

HTTP(S) bearbeitet nur den Webverkehr und kann HTTP-Header ändern. SOCKS5 leitet Pakete eines beliebigen Protokolls (TCP/UDP) transparent weiter, ohne die Header zu verändern.

Nein. Standardmäßig werden die Daten nicht verschlüsselt. Für vertraulichen Datenverkehr wird es oft mit SSH-Tunneln oder anderen Verschlüsselungstools kombiniert.

Ja. Es funktioniert sowohl mit IPv4 als auch mit IPv6, was den Adresspool erweitert und dazu beiträgt, IPv4-bedingte Einschränkungen zu verringern.

Benutzername/Passwort, IP-basierte Erlaubnisliste oder Kerberos (GSS-API). Die Methode hängt von der Sicherheitsrichtlinie des Proxy-Servers ab.

Das Protokoll selbst sieht keine Geschwindigkeitsbegrenzung vor; seine Aufgabe ist das Routing auf Transportebene. Die Leistung hängt von der Art der Vermittlungsstelle und der Infrastruktur des Anbieters ab. IPs in Rechenzentren minimieren die Latenzzeit, während IPs in Wohngebieten und Mobilfunknetzen zwar langsamer sind, aber realistischere und stabilere Verkehrsmuster bieten.

Bemerkungen: 0